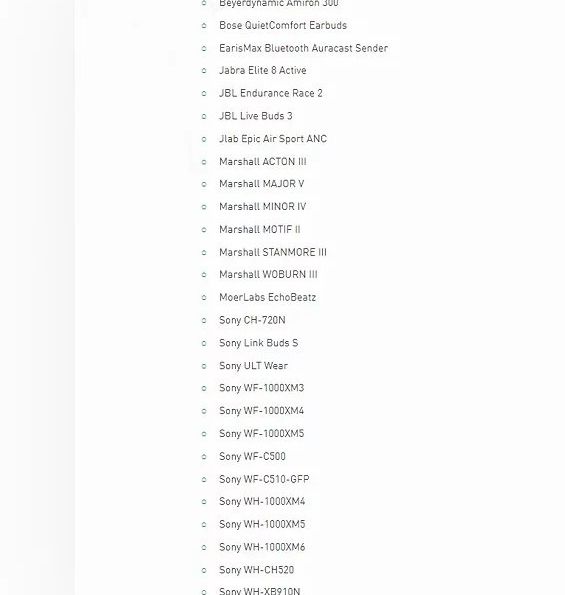

德国安全公司ERNW的研究团队发现在许多主流无线耳机和音箱中使用的络达(Airoha)蓝牙芯片存在三个安全漏洞。

攻击者能够在10到20米范围内利用这些漏洞实施以下操作:

· 如果设备处于开机但待机状态,可通过内置麦克风窃听对话

· 攫取联系人、通话记录或当前媒体播放信息等敏感数据(视具体型号和软件版本而定)

编号为CVE-2025-20700至CVE-2025-20702的这三个漏洞允许攻击者绕过蓝牙的验证程序。也就是说,黑客不需要设备所有者的许可即可连接有漏洞的设备,并利用隐藏的芯片协议进行内存读写和功能操纵。需强调的是,这种攻击仅在蓝牙的有效范围内可行(理想情况下无遮挡情况下最远可达20米)。

芯片制造商络达已紧急发布修复补丁,但最终推送到用户设备上的时间完全取决于各个品牌的厂商。建议受影响设备的用户密切关注其品牌的官方通知和支持页面,并耐心等待固件更新。